本文主要是介绍RMI反序列漏洞复现-——手把手光速复现,工具超全,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

RMI反序列漏洞复现-手把手光速复现,工具超全

- 一、靶机部署:

- 二、本机怎样查看是不是可以回显?

- 三、attackRMI利用

RMI是REMOTE METHOD INVOCATION的简称,是J2SE的一部分,能够让程序员开发出基于JAVA的分布式应用。一个RMI对象是一个远程JAVA对象,可以从另一个JAVA虚拟机上(甚至跨过网络)调用它的方法,可以像调用本地JAVA对象的方法一样调用远程对象的方法,使分布在不同的JVM中的对象的外表和行为都像本地对象一样。

对于任何一个以对象为参数的RMI接口,你都可以发一个自己构建的对象,迫使服务器端将这个对象按任何一个存在于class path中的可序列化类来反序列化。

RMI的传输100%基于反序列化。

所有复现的工具打包好了,看官给点小小银两,即可下载

(tips:某宝花几毛钱就可以秒下载 —嘿嘿绝不吃亏)

//download.csdn.net/download/weixin_37771454/12267674

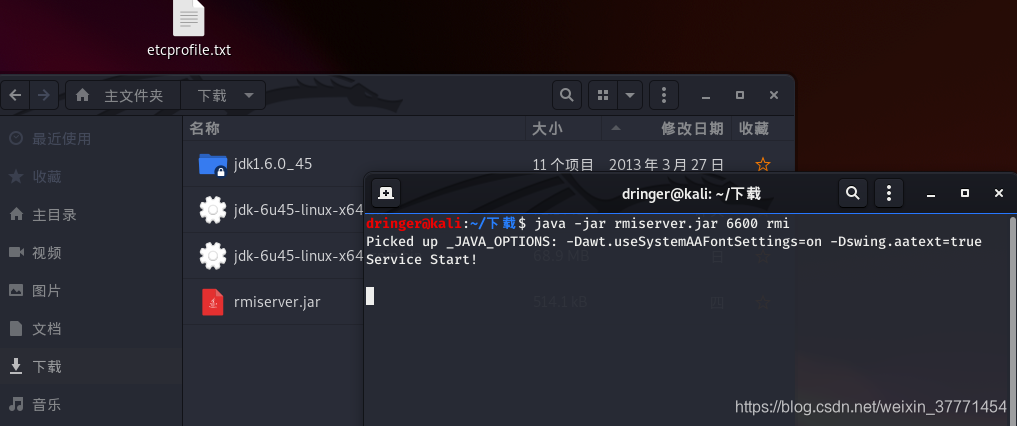

一、靶机部署:

将rmiserver.jar复制到靶机桌面;

要求靶机为Linux且安装的Java版本为1.6,因为在1.8版本的JRE中该反序列漏洞已被修复***

Java 1.6.0 for Linux 下载链接,我的是64位的(已经装好jdk1.6的跳过):

链接:https://pan.baidu.com/s/1RIEbEFMAVsFc377n-txkpg 提取码:676z

右键打开命令行

vi /etc/hosts 在第二行添加靶机的外网地址(ifconfig查看),wq保存

然后cd到桌面

执行(让该rmi服务运行在靶机的外网端口6600)

java -jar rmiserver.jar 6600 rmi

提示service start!

说明服务成功启动

二、本机怎样查看是不是可以回显?

先在Windows ping一下靶机IP,看看是否ping通

然后把rmiclient.jar复制到Windows桌面

打开命令行cd到桌面目录

执行

java -jar ./rmiclient.jar 靶机IP 6600 rmi MESSAGE

执行后可以在靶机看到MESSAGE字样了

复现到这里基本就完成了,接下来就是工具的利用

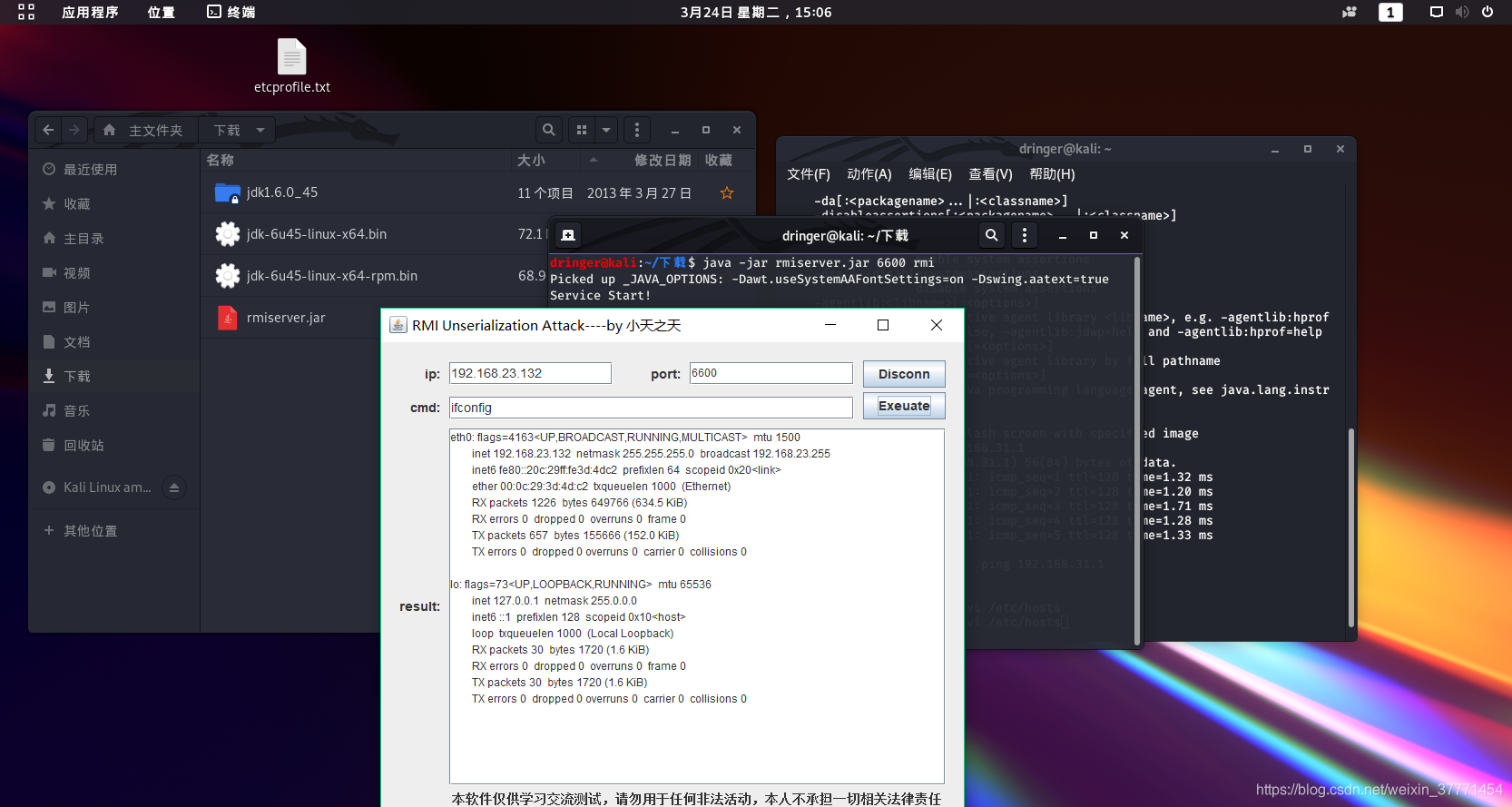

三、attackRMI利用

Windows右键attackRMI.jar打开

输入靶机IP和端口6600 点击连接

连接成功后

输入ifconfig执行

成功回显 可以看到了靶机的ifconfig信息

四、想了解原理的可以看看这篇文章

https://blog.csdn.net/LeeHDsniper/article/details/71599504

这篇关于RMI反序列漏洞复现-——手把手光速复现,工具超全的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!