本文主要是介绍ctf bak,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

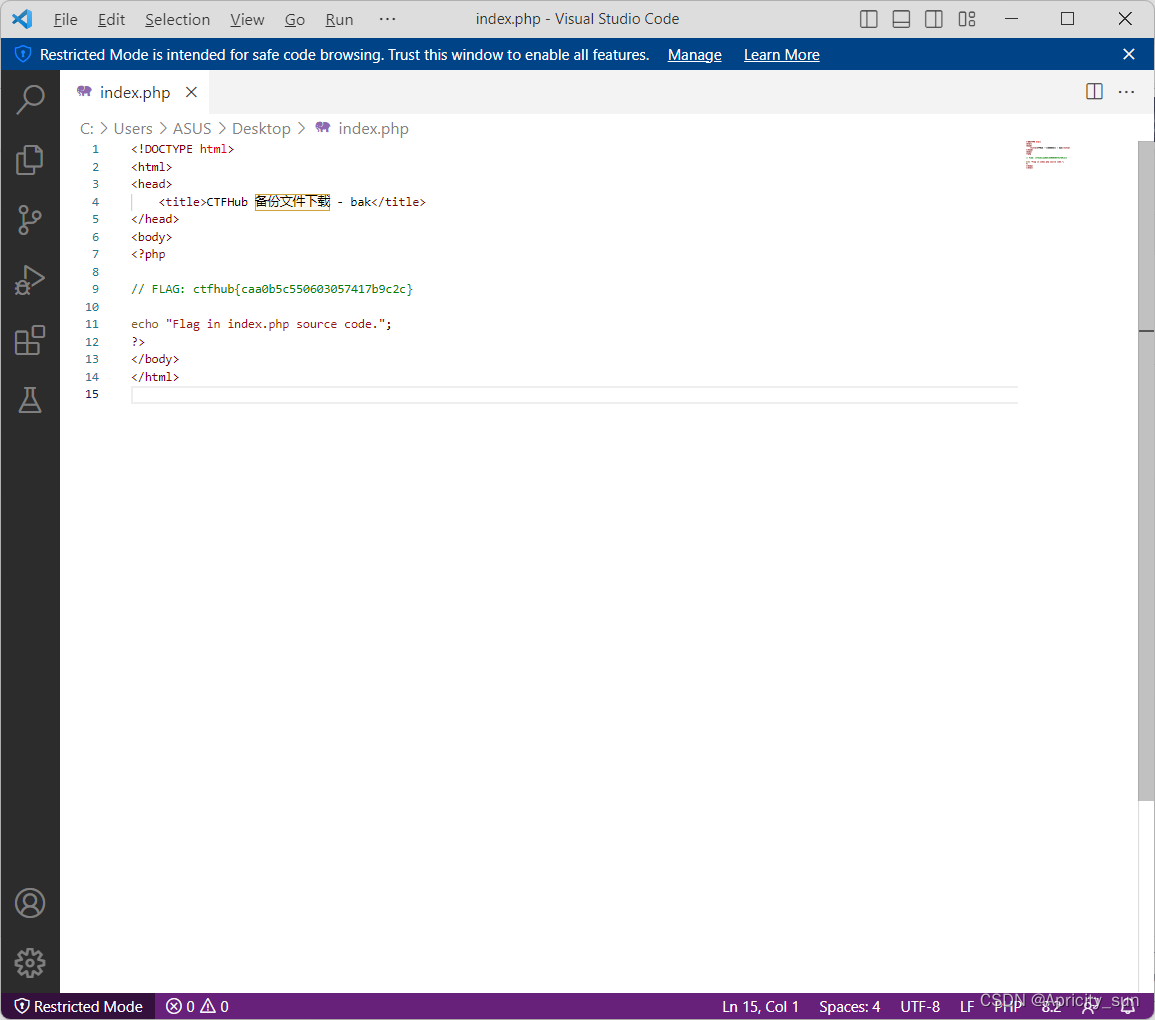

bak 加index.php.bak ,然后获得文件,去掉后缀bak,打开即可获得

bak文件是开发人员将源文件的备份放到web下,导致网站源码泄露。

这篇关于ctf bak的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

本文主要是介绍ctf bak,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

bak 加index.php.bak ,然后获得文件,去掉后缀bak,打开即可获得

bak文件是开发人员将源文件的备份放到web下,导致网站源码泄露。

这篇关于ctf bak的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

http://www.chinasem.cn/article/376842。

23002807@qq.com