本文主要是介绍关于新疆阿克苏地区阿地安(2017)26号安全用电文件的解读,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

苏月婷

江苏安科瑞电气制造有限公司

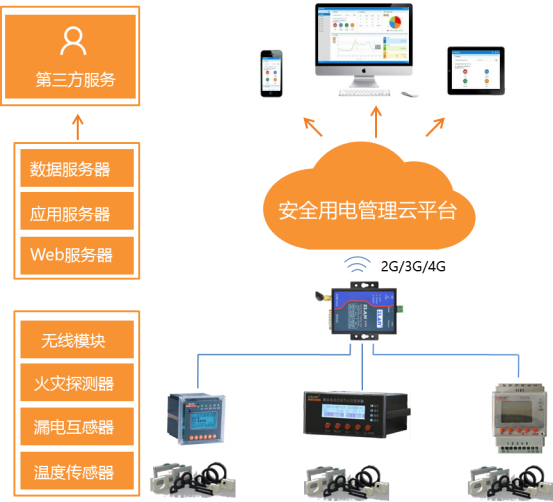

新疆阿克苏地区安监局2017年6月21日发布了阿地安(2017)26号文件《关于印发阿克苏地区电气火灾综合治理工作实施方案的通知》,以下简称“通知”。 “通知”内提到“ 为切实扭转电气火灾多发势头,维护人民群众生命财产安全,根据自治区统一部署,地区安委会决定在全地区开展电气火灾综合治理工作。”同时阿克苏地区安全生产委员会制定了具体的实施方案。 方案的具体内容及安全措施有四条,其中第四条为“推广应用防范电气火灾新技术新产品:积极推动各类场所使用智慧式电气火灾监控系统。推广通过物联网技术对电气火灾主要因素进行在线监测、及时发现和消除电气火灾隐患的智慧式电气火灾监控系统。推进具有一定规模的公共建筑、劳动密集型工厂、仓库、易燃易爆场所、居民小区和当地重要建设、场所安装电气火灾监控系统等电气火灾防控新产品、新技术,依靠科技进步提升电气火灾的防控能力。” “通知”内具体方案的安全措施第四条提到的对小微场所进行电气火灾的在线监测,由于小微场所并未专业的值班人员,传统式的在值班室配置电气火灾主机后台并不适用,因此需要利用物联网技术通过管理云平台对小微公共场所集中进行监测。 安科瑞电气推出的AcrelCloud-6000安全用电管理云平台采用自主研发的剩余电流互感器、温度传感器和电气火灾探测器,对电气引发火灾的主要因素(线缆温度、电流、电压和漏电流)进行不间断的数据跟踪与统计分析,实时发现电气线路和用电设备存在的安全隐患(如:线缆温度异常、短路、过载、过压、欠压及漏电等),有效防止电气火灾的发生。该服务系统能有效解决用电单位电气线缆老旧,小微企业无专业电工、肉眼无法直观系统即时排查电气隐患、隐蔽工程隐患检查难等难题,将发现的安全隐患即时通过该服务系统向用电单位管理人员发送预警信息,指导用电单位开展治理,消除潜在安全隐患,是“科技兴安”的一个重要组成部分。推广使用安全用电管理系统,是从源头上预防电气火灾的有效措施,是引导企业牢固树立安全意识、落实安全生产经营企业主体责任,推进企业牢固树立安全生产(经营)技防、物防建设,强化企业(经营)安全生产硬件基础,建立健全企业隐患排查治理机制和提升企业本质安全水平的有力抓手。 用户可以利用PC、平板电脑等多种终端实现对平台的访问,查询包括系统信息、实时数据、报警记录等在内的各种信息,使用方便。利用该系统为用户提供的低成本专业服务,能有效提升企业的消防安全管理和电气设备安全水平,有效防范重大恶性火灾财产损失、尤其是重大恶性人员伤亡责任事故的发生。 本平台的整体结构如图所示:

现场可通过互联网和平台通讯,没有互联网接入的场合可采用2G/4G通讯,平台侧需要具备固定IP地址的宽带接入。 现场安装的设备采集用电回路漏电电流、线缆温度,可选功能:电流/电压/功率,通过2G无线方式上传到安全用电管理云平台,当现场发生线缆漏电电流或者温度超出标准值或者设定值时,通过工作站或者移动APP推送报警信号。 系统功能:

- WEB界面

- APP界面

这篇关于关于新疆阿克苏地区阿地安(2017)26号安全用电文件的解读的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!