本文主要是介绍php euc-cn,php获取编码方式及改变编码方法,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

抓xx页面的时候,虽然返回数据为json格式的,但是是非utf-8的,这样json_decode的时候返回的是null,因为json只是支持UTF-8/ASCII,应该也有其他转换方法,这里仅记录一下。

$info='

场景说明:此变量存储的为:通过xx等方式获取到的字符串,

拿到后浏览器为乱码(实际为gb2312),转化编码格式后为正常数据,

拿到`bejson.com`中也为valid json,

但是json_decode此码就是为null

';

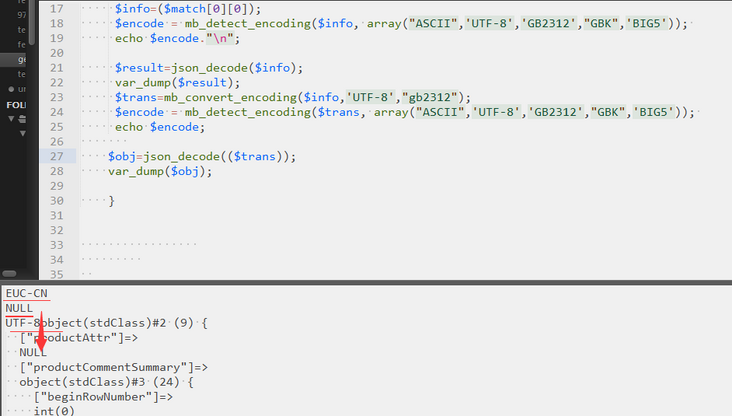

// 得到目前编码

$encode=mb_detect_encoding($info,array(

"ASCII",'UTF8','GB2312',"GBK",'BIG5'

));

echo $encode."\n";

$result=json_decode($info);

var_dump($result);

// 转化编码

$trans=mb_convert_encoding($info,'UTF-8',"gb2312");

$encode = mb_detect_encoding($trans, array(

"ASCII",'UTF-8','GB2312',"GBK",'BIG5'));

echo $encode;

$obj=json_decode(($trans));

var_dump($obj);

字不如图~

PS:

EUC-CN EUC-CN是GB2312最常用的表示方法。浏览器编码表上的“GB2312”,通常都是指“EUC-CN”表示法。

这篇关于php euc-cn,php获取编码方式及改变编码方法的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!