本文主要是介绍xcopy 跳过已经存在的_秒开处方泛滥 审核形同虚设 网售处方药存在不少漏洞,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

来源:北京晚报

图集

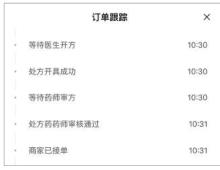

没有药师签名的处方一分钟内审核通过。

在外卖平台上将左氧氟沙星滴眼液加入购物车,提交患者信息,没等描述病情,一份来自互联网医院的电子处方就已“秒开”完成。尽管没有药师签名,但系统自动显示审核通过,商家接单后,药品即刻进入配送环节……记者调查发现,目前网售处方药仍存在不少漏洞,给用药安全带来诸多隐患。

乱象

药师栏空白

仍审核通过

“最近眼睛总是干痒,觉得可能是过敏性结膜炎,就到网上买滴眼液,本来还担心没处方不好办,结果很顺利。”作为上班族,程君很少专门请病假去医院,遇到小毛病时通常会选择上网搜索该用什么药,然后直接下单。

考虑到外卖平台配送速度更快,程君便在上面查询“左氧氟沙星滴眼液”,看到其中一款正在做限时折扣。“提交用药需求时,显示这是处方药,需要填写问诊信息。”程君勾选用药人信息后,又在“本次用药的确诊疾病”中,点击“结膜炎”,并确认“使用过此药品”。

尽管下面还有一项要求补充病历信息,即线下就诊的历史处方、病历、住院出院记录,但程君发现这项并非必填,于是直接跳过,勾选“互联网诊疗风险告知及知情同意书”后,保存并同意问诊。

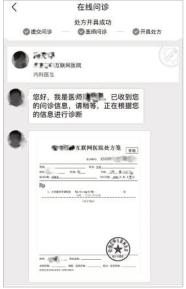

“正在想怎么跟医生描述我的症状呢,页面中就已经弹出一份由互联网医院开具的处方笺,简直是‘秒级响应’。”程君看到,上面不仅有处方编号,还有患者信息和药品名称、用法用量,甚至有医生的电子签名和医院的电子专用章。

更令程君哭笑不得的是,在这张电子处方上审核药师,调配、复核药师和核对、发药药师三栏均为空白的情况下,系统还是显示“处方药药师审核通过”,并进入商家接单、骑手配送环节。

漏洞

除了“买得到”

还能“买得多”

这样的情况并非个案,在外卖平台上,购买头孢类处方药同样毫不费力。“当然也有例外,比如秋水仙碱片。”作为痛风性关节炎患者,丁强对这种药并不陌生,“在外卖平台上显示‘根据药监局规定,此药品为禁开药品’。”

就在去年,江西和上海先后发生过因过量服用秋水仙碱片致死的案例,而死者均从网上购得此药。此后,多个平台对此药做了下架处理。

“但在一些电商平台上还是能买到。”丁强发现,平台在处方信息部分设计得异常“贴心”,“‘线下已确诊疾病’默认为‘痛风性关节炎’,‘是否曾服用过该药且无禁忌症’‘有无过敏反应’和‘有无不良反应’也已自动勾选出‘合适’的答案,‘已就诊信息’可以不填,之后就有医生在线开出处方,并顺利通过审核,由商家发货。”在此期间,丁强曾多次尝试向医生咨询,但对方始终没有答复。

除了“买得到”以外,网售处方药往往还能“买得多”。在电商平台上,徐颖打算给父亲购买阿司匹林肠溶片。“一盒够吃一个月,网上一次买一年的量也没问题。”简单提交用药人信息后,徐颖很快收到一张有效期为3天的电子处方,“买12盒也照样审核通过。”

建议

公示医师药师

执业证书信息

“在药品零售企业和医疗信息系统并没有联网的情况下,想要确保处方来源真实、可靠,难度非常大。”首都医科大学附属北京天坛医院药学部主任药师、北京市医院管理中心总药师赵志刚认为,网售处方药时,平台所提供的在线问诊和电子处方,首先要解决相关资质和真实性的问题,“最好能将医师和药师的执业证书编号公示出来,患者可以在官方网站上查询。并通过技术手段核实是持证本人在进行操作。一旦查出只是‘挂证’,就要追究相应责任。”

赵志刚谈到,处方药在使用过程中离不开专业医生的诊断和药师的指导。“比如眼睛不舒服,可能有多种原因,不能单凭经验或感觉去买药。”赵志刚说,目前抗菌药物存在滥用问题,后果十分严重。

“哪怕是针对慢性病推出的长处方,也不可以无限制地随便开。”赵志刚说,慢性病患者需要定期复查,由医生判断用药情况,包括疗效如何,是否有不良反应,是否有必要调整用药种类或剂量,同时监测一些指标,如肝、肾功能,“如果患者在网上盲目购买大量处方药长期使用,很可能无法及时发现药物导致的相关问题。”

在赵志刚看来,无论政策如何调整,根本上还是取决于患者本身的医学素养和对待健康的态度,“物流可以追求快,但健康不能只图快,而应更多考虑用药安全性和有效性。即使下一步在网售处方药上有所放开,也不意味着可以滥用处方药。” (记者 宗媛媛)

责任编辑: 周楚卿

这篇关于xcopy 跳过已经存在的_秒开处方泛滥 审核形同虚设 网售处方药存在不少漏洞的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

![python 字典d[k]中key不存在的解决方案](/front/images/it_default2.jpg)