本文主要是介绍企业内网是如何禁用U盘的?电脑禁用U盘有哪些方法?,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

在当今企业环境中,数据安全和信息保护至关重要。

为了防止数据泄露和恶意软件传播,很多企业选择在内网中禁用U盘,以控制数据的物理传输。

小编这就来给大家总结一份详细指南!!

关于企业内网如何禁用U盘的指南!!

企业内网如何禁用U盘

1. 使用域智盾软件

通过管理端下发策略至终端,终端无法自行修改或破解。

点击获取软件![]() https://work.weixin.qq.com/ca/cawcde06a33907e60a官网直通车

https://work.weixin.qq.com/ca/cawcde06a33907e60a官网直通车![]() https://www.yzdsaas.com

https://www.yzdsaas.com

功能特点:

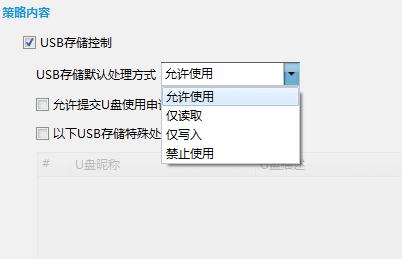

提供精细化管理,如禁止使用U盘、仅读取、仅写入、U盘白名单等,适合需要灵活控制的企业。

禁用U盘操作:

U盘被禁用后,当插入U盘会有弹窗提醒:

-

优势:安全性高,策略执行严格,易于审计和追踪。适用于企业批量管理。

2. 软件禁用

-

常用工具:使用如“禁用USB存储设备”、“USB Block”等专业软件,通过软件设置禁用U盘接入。

-

操作流程:安装软件后,通过其提供的界面设置规则,选择禁止所有或特定U盘的读写权限。

-

优缺点:灵活性高,易于管理,但存在被技术熟练的员工绕过或关闭的风险。且仅适用单个电脑操作。

3. 组策略与域控管理

-

适用环境:在Windows域环境中,通过组策略设置(GPO)统一管理U盘使用。

-

操作步骤:在域控制器上,编辑组策略对象,定位到“计算机配置 -> 策略 -> 管理模板 -> 系统 -> 可移动存储访问”,启用“所有可移动存储类:拒绝所有权限”策略。

-

优缺点:适合大型企业,便于集中管理和大规模部署,但需要有域环境和一定的IT管理知识。

4.物理禁用

-

方法描述:直接在电脑主机上拔除或禁用USB接口的物理连接,确保U盘无法插入使用。

-

优缺点:此方法简单直接,但不适用于大规模部署,且影响其他USB设备如鼠标、键盘的正常使用。

5. BIOS设置

-

操作方法:进入电脑BIOS设置,找到USB配置项,关闭USB端口或USB大容量存储支持。

-

优缺点:一旦设置,对所有USB存储设备均生效,难以针对单一类型设备单独设置,且每次电脑重启后设置依然有效。

如何管理U盘

在禁用U盘的基础上,企业还可以使用域智盾软件进行更细致的U盘管理措施,如:

-

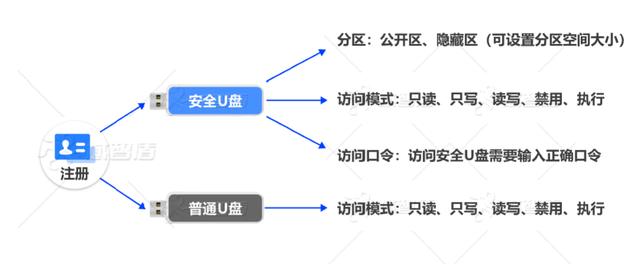

U盘加密:对U盘进行加密,确保即使U盘丢失,数据也无法被轻易访问。

-

U盘白名单:允许特定经过认证的U盘使用,确保只有安全的U盘能在公司内部流通。

-

定期审计:即便禁用了U盘,也应定期检查系统日志,监测是否有绕过策略的行为发生。

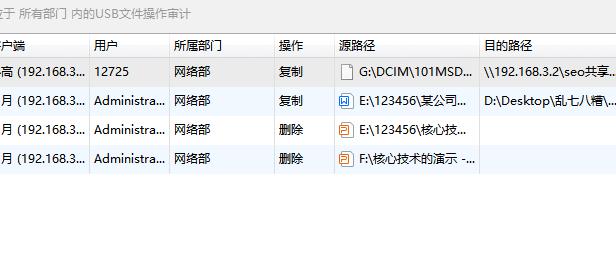

如USB插拔记录:

文件操作记录:

-

员工教育:加强员工的信息安全意识教育,解释禁用U盘的重要性,鼓励使用更安全的数据传输方式。

以上就是小编木子分享的全部内容了,如果还想了解更多内容,可以私信评论小编木子哦~

这篇关于企业内网是如何禁用U盘的?电脑禁用U盘有哪些方法?的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!