本文主要是介绍白帽子最喜欢用什么渗透测试工具?看看哪些是你用过的,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

一、白帽子最喜欢用什么安全工具?

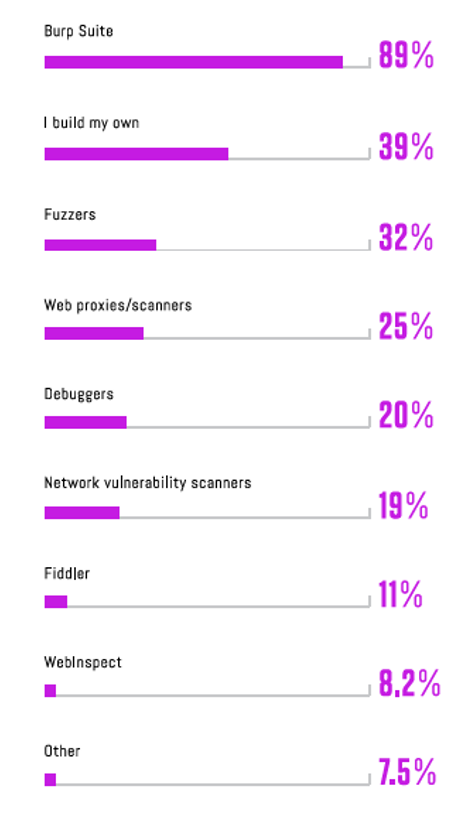

2020 年的 HackerOne 黑客报告中,统计过白帽子们最喜欢用的软硬件工具。

从图中可以看到,89% 的白帽子都会使用 Burp Suite 这个 Web 应用安全测试工具,有 39% 会尝试自己写工具,第三名的 Fuzzers 是模糊测试工具。再后面主要是一些代理抓包工具、漏洞扫描器和调试器(用于调试二进制程序居多)。

涉及 Web 渗透的常用工具集中在代理抓包工具和漏洞扫描器上。Burp Suite 两者兼具,还有丰富的插件,并集成了很多渗透测试的常用功能,是手工挖掘漏洞的必备神器。因此,成为白帽子的最爱也在情理之中。

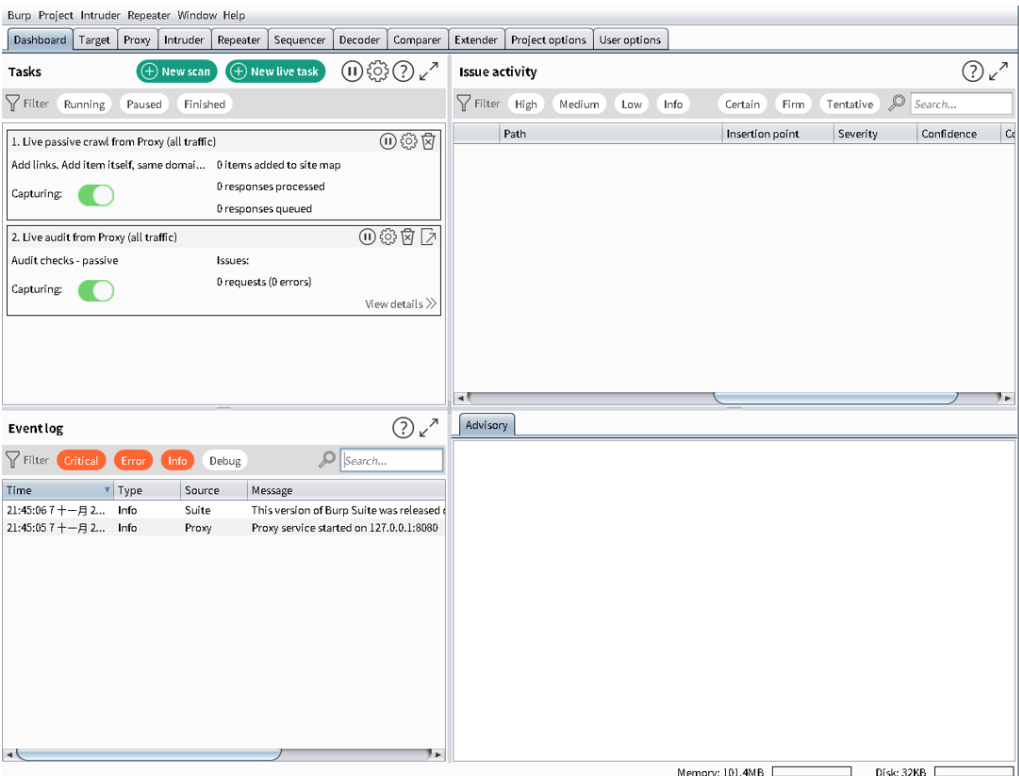

二、Burp Suite:集成化的 Web 应用测试工具

我们先来看看白帽子们最喜欢的 Web 应用安全测试工具:Burp Suite。

Burp Suite 分免费的社区版、收费的专业版和企业版。社区版主要是一些代理抓包改包的基本功能,专业版则包含漏洞扫描器、插件商店、Burp Instruder(比如用来暴力破解账号)等功能。

专业版一年收费 399 美元,按当前汇率算,相当于 2637 元,也并不便宜;企业版更贵,要 3999 美元(相当于 26435 元)&#x

这篇关于白帽子最喜欢用什么渗透测试工具?看看哪些是你用过的的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!