本文主要是介绍内网安全【2】-域防火墙,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

1.判断什么时候用代理

2.判断什么时候用隧道

3.判断出网和不出网协议

4.如何使用代理建立节点并连接

5.如何使用隧道技术封装协议上线

6.判断哪些代理或隧道情况选择放弃

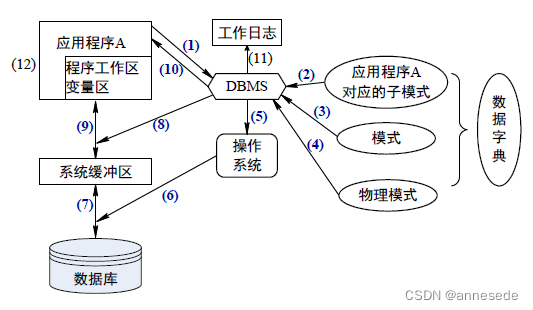

代理技术:解决网络通讯不通的问题(利用跳板机建立节点后续操作)(网络设置导致的网络不通 一个A学校 一个B学校 压根不在一个网络 硬性条件决定网络不通)

隧道技术:解决不出网协议上线的问题(利用出网协议进行封装出网)(网络里面有网络防护,防火墙设置让不能正常访问网络 但有些又能正常访问,利用不同的协议tcp udp 以及连接的方向:正向、反向)

入站(相对于这台主机而言,进来的网络是入站)

出站(相对于这台主机而言,出去的网络是出站)

正向反向木马连接

reverse 反向 后门主动连接被控服务器 后门的防火墙设置入还是出

bind 正向 服务器会主动连接被控主机配置协议

新建规则——将规则应用于tcp协议和所有端口

配置完成后,不管cs或者msf更换任何端口都无法在上线

域控-防火墙-组策略对象同步-熟悉常见主机配置不出网的操作流程

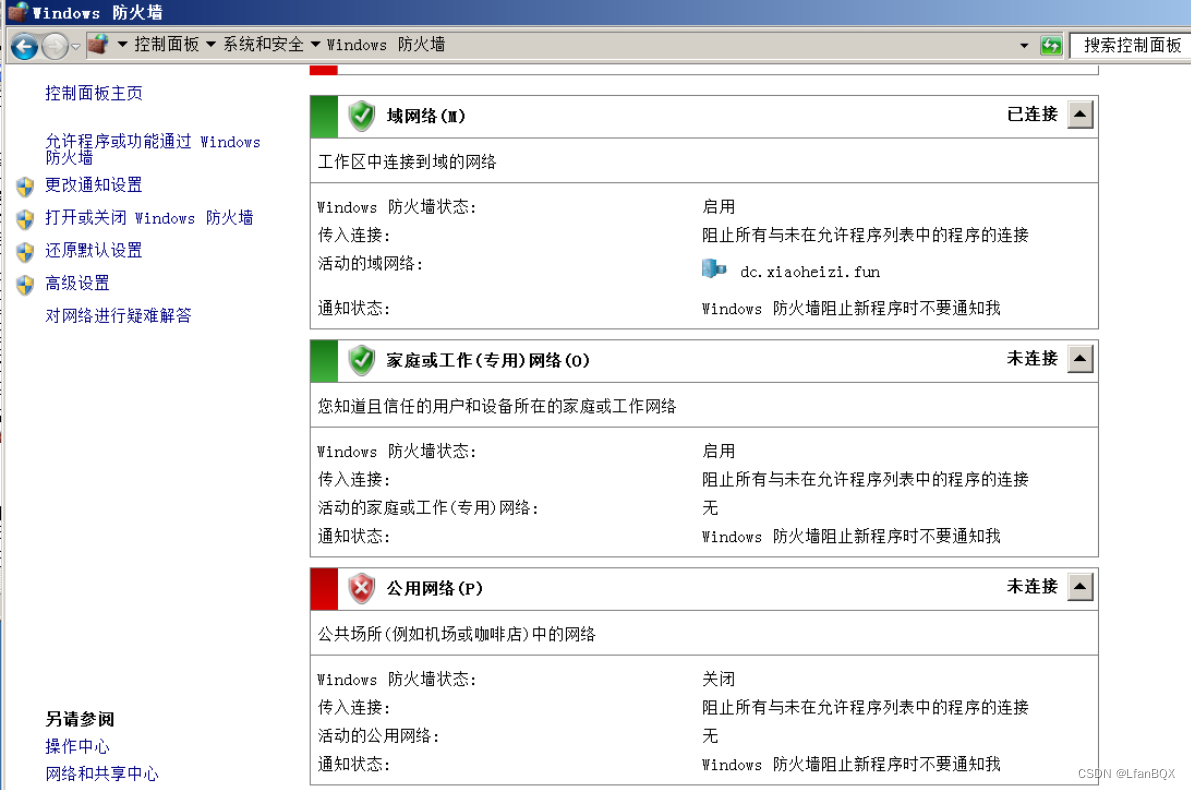

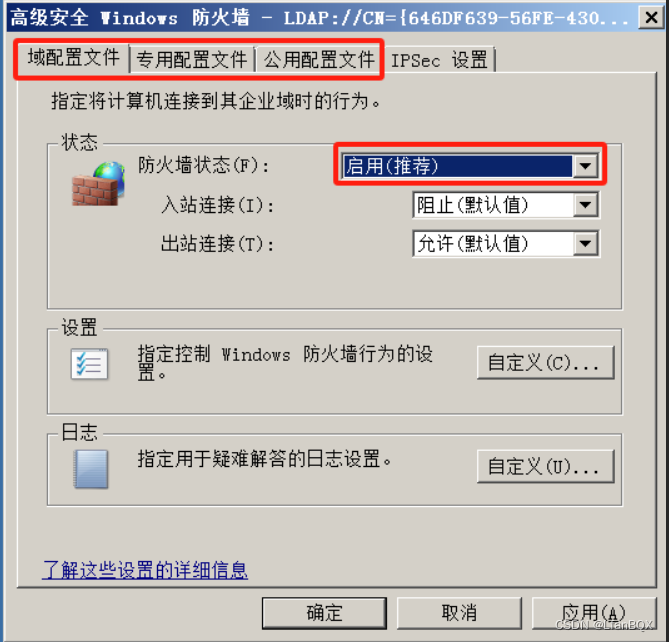

域环境下:以域配置下的防火墙为准

专用:指单独自己这台机器的防火墙配置

公用:指和其他机器有数据通信、是统一防火墙

查看一台域内主机的防火墙状态,域和专用网络是开启状态,公用网络关闭状态

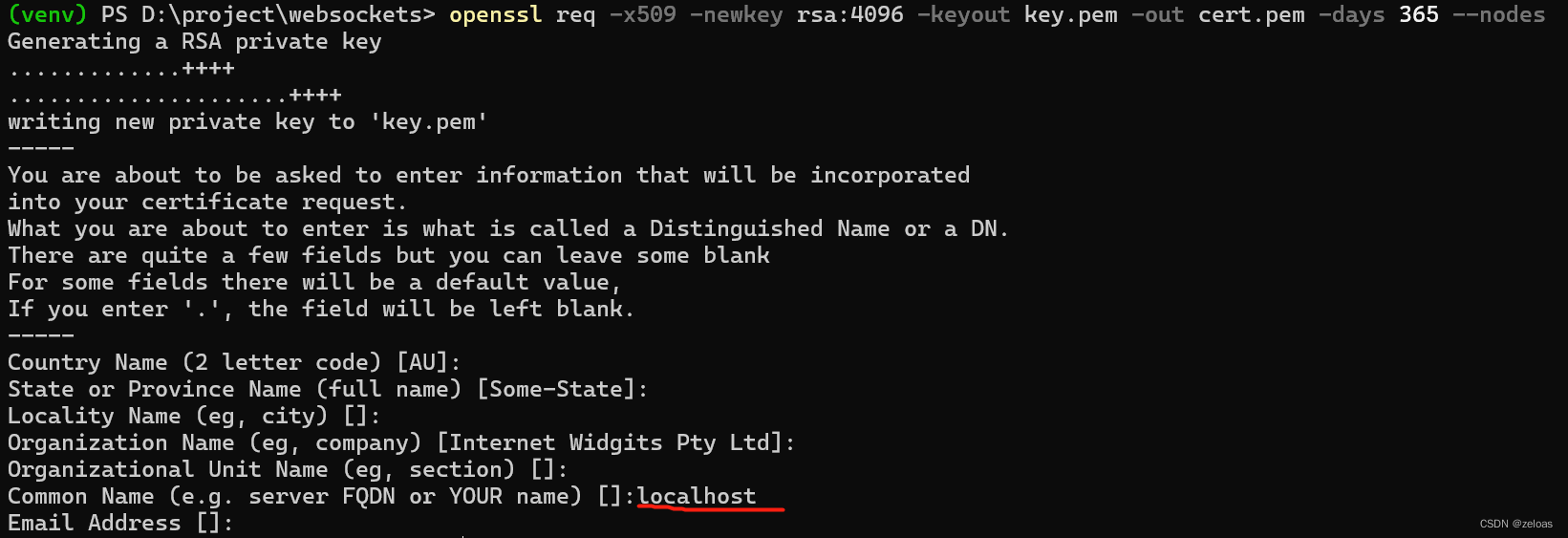

登录域控制器,操作:开始-管理工具-组策略管理-域-创建GPO链接

创建名称,名称处右键——编辑——来到 高级安全 windows 防火墙——右键 属性

配置为:域——启用 专用和公用——关闭

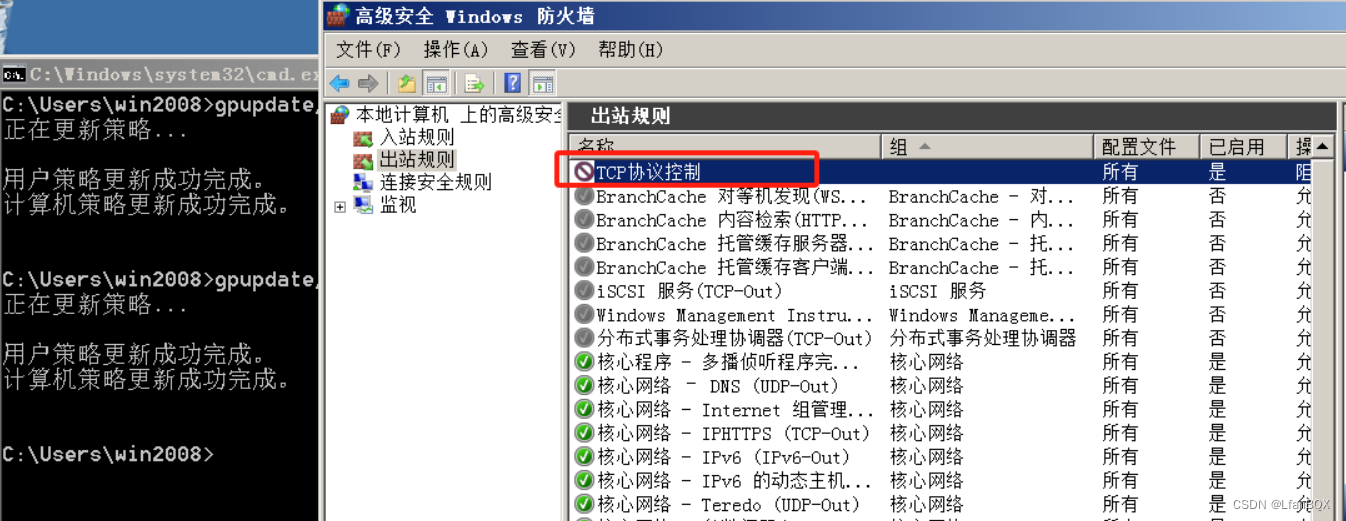

限制协议:在来到出站规则——右键 新建规则 ——端口——选择 TCP和所有端口——阻止连接——选择 域——名字:TCP协议控制

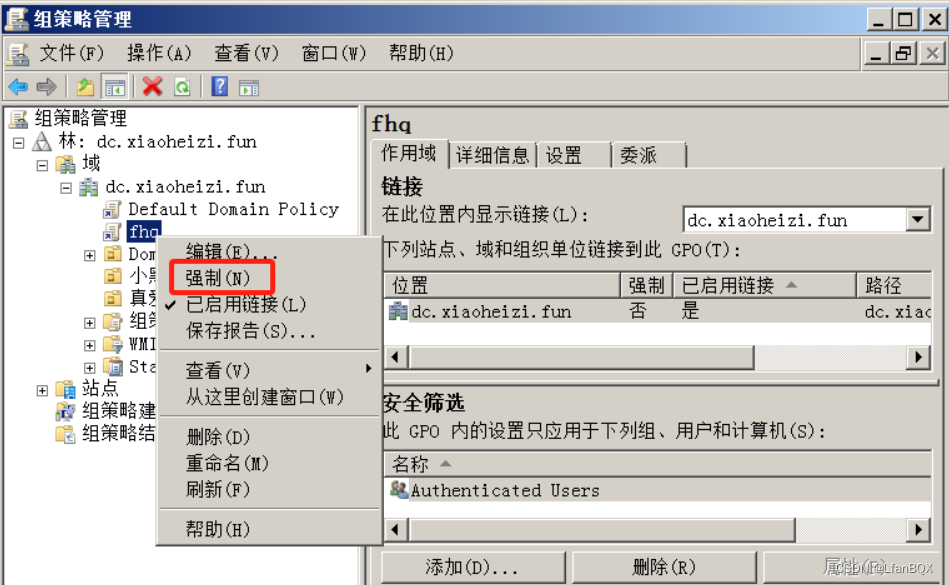

生效策略:强制&命令&重启

命令:

来到域内主机,命令行执行命令:gpupdate/force

再次查看防火墙状态,发现变成了域控制器上的配置

强制:强制生效

回到组策略管理——名称右键——强制

出站规则,可以看到TCP协议控制同样生效

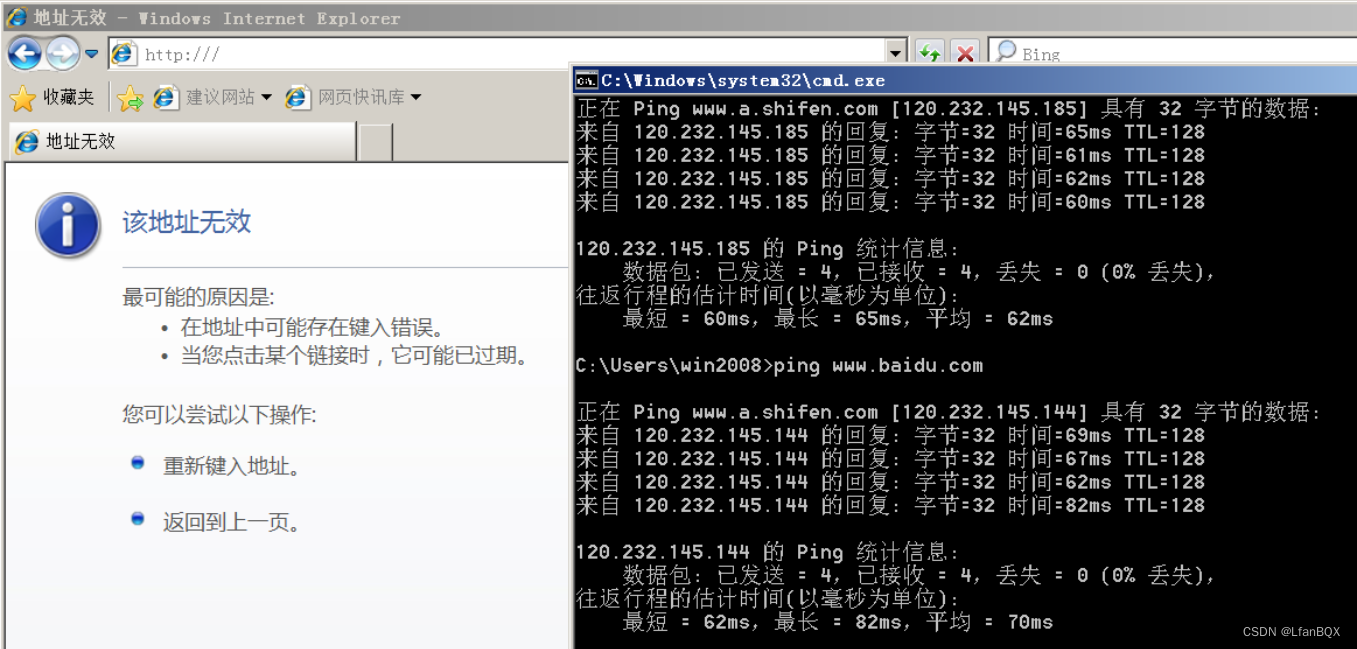

配置完成后,ping www.baidu.com能ping通,网络没问题。但是浏览器访问不了,就是因为禁用了TCP协议。ping走的是ICMP协议。

域控-防火墙-组策略不出网上线

背景介绍:域控通过组策略设置防火墙规则同步后,域内用户主机被限制TCP出网,其

中规则为出站规则,安全研究者通过入站取得SHELL权限,需要对其进行上线控制。

思路:正向连接&隧道技术

情况一:

主机出站TCP被封杀,入站没有,无互联网网络

正向连接(取得一台有网络的能和主机通讯的服务器权限 他有网)把数据给出网的机器,通过出网机器正向主动控制他

就是通过一个有网的域内机器,去正向连接那个没网的域内机器,去获取到数据,让有网的机器去传出

情况二:

主机出站TCP封杀,入站没有,有互联网网络

(1)正向连接(取得一台有网络的能和主机通讯的服务器权限 他有网)

(2)隧道技术(走其他协议出网即可)

隧道技术原理:将TCP协议数据封装成ICMP协议数据,具体操作就是,先将tcp引入靶机本地,然后通过隧道工具换成ICMP数据传到服务器上,注意前提是已经拿到目标靶机的shell,但是因为出规则,而受到网络限制,隧道不是横向移动

这篇关于内网安全【2】-域防火墙的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!